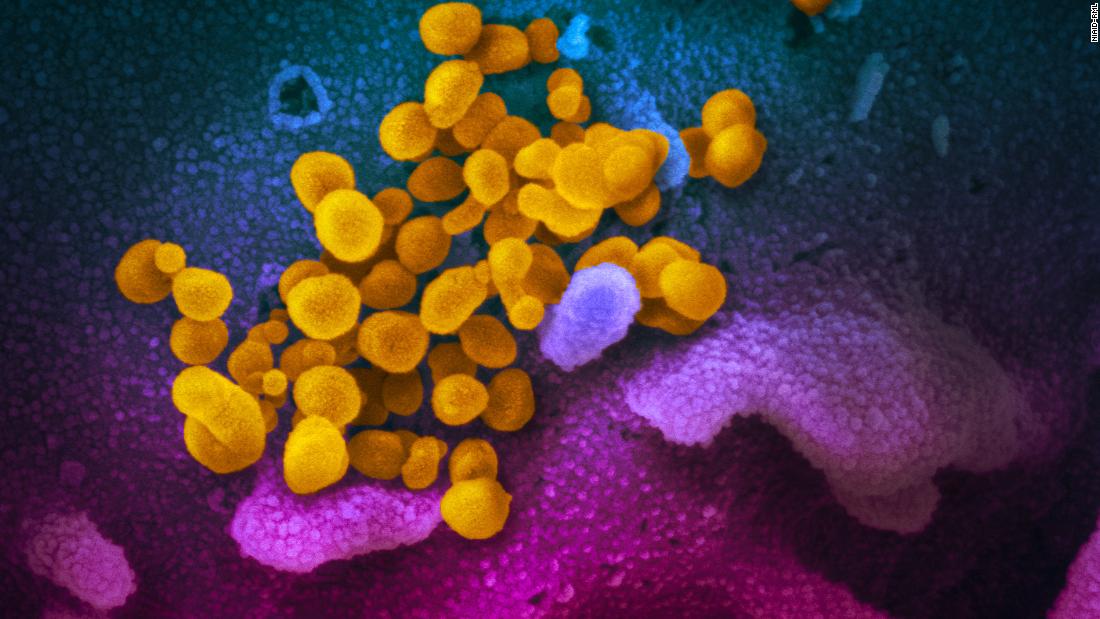

デュアル認証または2FAは、Webユーザーに次のように販売されています。 最も重要なことの一つ デジタルライフを保護するための信頼できるツール。 あなたはおそらく知っています 動作原理:アカウントにパスワードだけでなく、補助情報(通常は選択した電話または選択したデバイスに文字で送信される自動コード)を提供することで、会社はアカウントにログインしている人が誰であるかを確認できます。 あなたの個人情報を手に入れました。

しかし、新しい研究によると、不良船は残念ながら、2FA保護をバイパスするいくつかの効果的な方法を見つけ、これらの方法をますます使用しています。

それだけ 勉強するStony Brook Universityとサイバーセキュリティ会社Palo Alto Networksの学術研究者が発表したのは、認証保護機能を密かに通過するために使用されるフィッシングツールキットの最近の発見を示しています。 ツールキット サイバー攻撃をサポートするように設計された悪意のあるソフトウェアプログラムです。 彼らは犯罪者によって設計されており、一般的にデジタル悪意のあるコンテンツが購入および利用可能なダークWebフォーラムで販売および配布されています。 によって最初に報告された Stony Brook 研究 もっとレコード、これらの悪意のあるプログラムは、主要なオンラインウェブサイトのユーザーから2FAログインデータをフィッシングして盗むために使用されていることを示しています。 彼らはまた爆発的に使用されています。 研究者たちは、デジタル地下の世界を歩き回る合計1,200以上のさまざまなツールキットを発見しました。

もちろん2FAを倒すことができるサイバー攻撃は 新しくないしかし、これらの悪意のあるプログラムの配布は、より洗練され、広く使用されていることを示しています。

ツールキットは、あなたのパスワードよりも間違いなくより価値のあるものを盗み、2FAを無力化します。 2FA認証クッキーは、認証プロセスが実行されたときにWebブラウザに保存されるファイルです。

G / O Mediaはコミッションを受けることができます。

20% Off

Select Nuraphone Styles

Get award-winning personalized sound

Grab the Nuratrue Earbuds, Nuraphone headphones, or the NuraLoop earbuds at a generous discount.

According to the study, said cookies can be stolen one of two ways: A hacker can infect a victim’s computer with data-stealing malware, or, they can steal the cookies in-transit—along with your password—before they ever reach the site that is trying to authenticate you. This is done by phishing the victim and capturing their web traffic through a 男-途中で 方向を変えるスタイル攻撃フィッシングサイトと関連トラフィック リバースプロキシサーバー。 このようにして、攻撃者はあなたとあなたがログインしようとしているウェブサイトの間に侵入し、2人の間で伝達されるすべての情報をキャプチャする可能性があります。

ハッカーが静かにトラフィックを傍受し、そのクッキーを取得した後、クッキーが続く限り、アカウントにアクセスできます。 ソーシャルメディアアカウントなどの一部のケースでは、かなり長い時間がかかることがあります。 記録ノート。

近年、2FA 広く見た 身元確認とアカウントセキュリティの効果的な方法として。 繰り返しますが、最近の研究によると、多くの人が 気にしないでください。 最初に2FAを制定して本当なら、Webセキュリティ部門でより多くの魚を揚げることができます。

+ There are no comments

Add yours